WinRAR: Über 500 Millionen Nutzer von Schwachstelle betroffen

März 22, 2019 1:33 pm

März 22, 2019 1:33 pm

Hacker nutzen eine 19 Jahre alte Sicherheitslücke in WinRAR aus

Eine 19 Jahre alte Schwachstelle in WinRAR wird aktiv von Hackern ausgenutzt, um Malware über präparierte ACE-Archive auf Rechner zu schleusen.

Was es mit der Schwachstelle auf sich hat und wie Sie sich schützen können, erklären wir Ihnen in unserem heutigen Artikel.

Cyberangriffe bestätigt

Forscher des Cybersicherheitsunternehmens Check Point machten im Februar eine Schwachstelle öffentlich bekannt, die den Entpackungsprozess von ACE-Archiven betrifft. Untersuchungen von McAfee bestätigen, dass Cyberkriminelle diese Lücke bereits ausnutzen. Um Nutzer zum Herunterladen und Öffnen der Archive zu bewegen, verwenden die Angreifer verschiedene Köder. Das können verschieden thematisierte Dokumente, technische Unterlagen, Musikalben oder gar vermeintliche Nacktbilder von Prominenten sein.

Worin steckt die Schwachstelle genau?

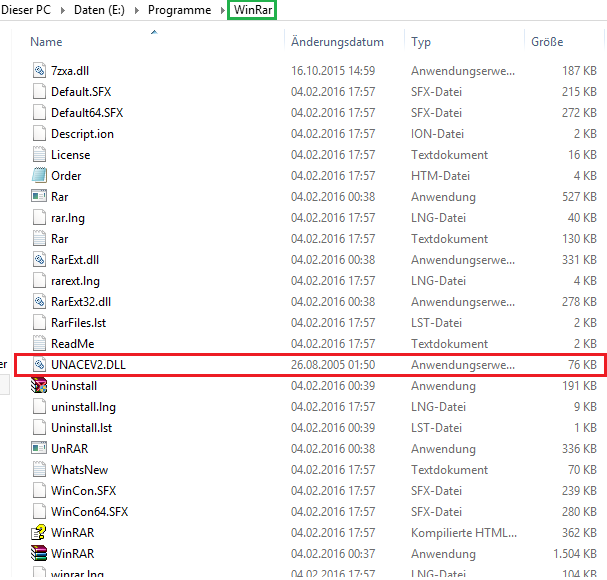

Die Schwachstelle betrifft nicht WinRAR per se, sondern entsteht durch einen Fehler in einer Programmbibliothek, die WinRAR (aber auch andere Archivierungssoftware) zum Entpacken von ACE-Archiven verwendet.

WinAce ist – genau wie RAR oder ZIP – ein Format zum Komprimieren und Archivieren von Dateien. Vor etwa 20 Jahren stieg die Popularität von ACE an, weil es bessere Packraten bot, als das RAR-Format. Da seit 2001 die RAR-Versionen allerdings eine bessere Performance bieten, wurde ACE zunehmend unbedeutender und damit auch im Hinblick auf die Sicherheit etwas vernachlässigt. Damit andere Archivierungssoftware neben WinAce ebenfalls das ACE-Format entpacken kann, ist die Programmbibliothek UNACE.dll bzw. UNACEV2.dll notwendig. Bei WinRAR wurde diese Bibliothek von Version zu Version immer mitgenommen.

Und damit auch die Sicherheitslücke.

Sie möchten herausfinden, wo sich überall Schwachstellen in Ihrer Unternehmens-IT verstecken?

Sie möchten herausfinden, wo sich überall Schwachstellen in Ihrer Unternehmens-IT verstecken?

Nutzen Sie unsere kostenlose Sicherheitsanalyse und finden Sie heraus, wie Sie Ihre IT sofort sicherer machen können.

Wie nutzen die Angreifer die Sicherheitslücke?

Der Fehler in der UNACEV2.dll lässt zu, dass beim Entpacken von ACE-Archiven Dateien außerhalb des eigentlich zum Entpacken gewählten Zielordners abgelegt werden können. Angreifer können auf diese Weise z.B. schädlichen Code im Start-Ordner von Windows ablegen, wo dieser Code dann bei jedem Systemstart automatisch ausgeführt wird. Bereits wenige Tage nach dem Bekanntwerden der Sicherheitslücke nutzten Hackergruppen diese aus, um Backdoor-Trojaner auf die Rechner der Zielnutzer zu schleusen.

Wer steckt hinter den Angriffen?

Drei verschiedene Vorfälle lassen die Sicherheitsforscher von McAfee auf Cyberspione schließen, die im Auftrag von Geheimdiensten arbeiten könnten:

- Die erste registrierte Attacke fand zwei Tage vor dem Trump und Kim Jong-un-Gipfel Ende Februar statt. Dabei wurden infizierte Archive an die südkoreanische Regierung geschickt.

- Eine weitere Attacke sollte Nutzer mit einem Dokument, das angeblich ein ukrainisches Gesetz behandelt, zum Entpacken der infizierten ACE-Archive bewegen.

- Eine andere Attacke richtete sich an Nutzer im Nahen Osten. Diese sollten mit Archiven zum Theme UN und Menschrechte in die Falle gelockt werden.

Während auch private Nutzer mit infizierten Archiven ins Visier genommen werden, sollten besonders Unternehmen vorsichtig sein: Mit sensiblen Geschäftsdokumenten, Kundendatenbanken und Bankinginformationen, stellen Unternehmen ein besonders lukratives Ziel für Cyberkriminelle dar. Im Arbeitsalltag hat man ständig mit Dateianhängen zu tun, die per Email geschickt werden. Dementsprechend sind auch RAR-Archive recht häufig dabei. Die meisten Nutzer werden also wahrscheinlich nicht bemerken, wenn sie zur Ausnahme ein ACE-Archiv vor sich haben. Besonders, wenn das Icon der verpackten Datei das vertraute WinRAR-Logo zeigt. Die Gefahr, versehentlich ein infiziertes ACE zu öffnen, ist also recht groß. Genau wie die Wahrscheinlichkeit, dass es passiert. Immerhin hat WinRAR über 500 Millionen Nutzer.

Wie kann man sich schützen?

Die neueste Version von WinRAR ist sicher. Sollte Ihr WinRAR nicht auf dem neuesten Stand sein, dann ist es ratsam, es schnellstmöglich upzudaten. Bis dahin – oder sollten Sie nicht updaten wollen – können Sie die Sicherheitslücke selbstverständlich umgehen, indem Sie keine ACE-Archive öffnen.

Am sichersten ist es, die verantwortliche Programmbibliothek einfach zu löschen.

Diese befindet sich in dem Programmverzeichnis, in welchem Sie WinRAR installiert haben.

( Bei Ihnen kann der WinRar-Ordner unter einem anderen Dateipfad zu finden sein, wie beispielsweise C:\Programme\WinRar )

Zu Hause funktioniert das meist recht unkompliziert. In einem Unternehmen besitzen Sie vielleicht nicht die Berechtigungen, um Dateien zu löschen, Veränderungen an Programmen vorzunehmen oder haben Bedenken, etwas falsch zu machen.

Im Idealfall kümmert sich ein IT-Mitarbeiter darum, dass die Programme sicher und aktuell sind und die Firmen-IT funktioniert.

Viele Unternehmen haben allerdings keine eigenen Mitarbeiter, die sich um solche Fälle kümmern könnten.

Hier ist ein externer Dienstleister sinnvoll.

Der Kastl & Rieter IT-Service ist spezialisiert auf kleine und mittelständische Unternehmen ohne eigene IT-Fachkräfte.

Haben Sie Schwierigkeiten beim Download oder der Installation von Updates?

Sie sind sich nicht sicher, welche Updates Sie für welche Programme benötigen?

Sie wünschen sich einen IT-Dienstleister für Ihr Unternehmen, der sich um die Aktualisierung Ihrer Software kümmert, alle wichtigen und notwendigen Neuerungen für Sie im Blick hat und diese für Sie einrichtet?

Wir vom Kastl & Rieter IT-Service helfen Ihnen gerne und stehen Ihnen auch sonst bei Ihrer Unternehmens-IT mit Rat und Tat zur Seite.

Im Notfall auch schnellstmöglich mit unserer Soforthilfe vor Ort.

Wir freuen uns auf Ihren Anruf ( 0221 / 630 6151 60 ) oder Ihre Nachricht via Kontaktformular!

Quelle:

https://www.zdnet.de/88356425/winrar-schwachstelle-wird-aktiv-ausgenutzt/